CNAPPとは?

クラウドネイティブアプリケーション保護プラットフォーム(CNAPP)は、統合型のクラウドセキュリティソリューションです。クラウドベースのアプリケーションとインフラストラクチャを保護し、一元管理、脅威の検知、インシデント対応機能を提供します。

Gartner社はCNAPPを CNAPP を「開発から本番稼動までのクラウドネイティブなアプリケーションをセキュアに保護するために設計された、一体型の緊密に統合されたセキュリティとコンプライアンス機能のセット」と定義しています。 CNAPPは、コンテナスキャン、クラウドセキュリティ状態管理、コードとしてのインフラストラクチャのスキャン、クラウドインフラストラクチャの権利管理、実行時クラウドワークロード保護、実行時脆弱性/構成スキャンなど、これまでサイロ化されていた多数の機能を統合します。

さらに深く掘り下げる前に、クラウドセキュリティの進化と、CNAPPがその中にどのように位置づけられるのかを簡単に振り返ってみましょう。

CNAPPへの道のり

CNAPPが市場に参入する前は、セキュリティー対策のリソースが一つひとつ限定的であったため、企業のクラウド運用を保護することは困難でした。2000年代、クラウドが普及し始めた頃、セキュリティーベンダーはこぞって従来のセキュリティーソリューションをこの新しい分野に適応させようとしました。ファイアウォール、仮想プライベートネットワーク、侵入検知システムなどのツールが導入され、クラウドインフラストラクチャを不正アクセスから保護する試みがなされました。

しかし、ここに問題があります。クラウドコンピューティングが勢いを増し、アプリケーションがより複雑になるにつれ、サイロ型のアプローチではクラウドセキュリティは不十分になりました。従来のセキュリティ対策では、クラウド環境の特性である動きが速く分散している点に対応することが困難でした。その結果、可視性の欠如、一貫性のないポリシーの適用、クラウドセキュリティのリスクの完全な対処ができないという問題が生じました。

同様に、クラウド運用セキュリティ(企業のクラウド環境におけるアプリケーション、ソフトウェア、およびワークロードの日常的な保護)と開発セキュリティ(クラウドで実行される組織のアプリケーションコードベースの保護)は、別個のセキュリティ機能として扱われていました。このようなツールセットの分離により、セキュリティはさらにサイロ化され、企業が直面する課題はさらに増えることになりました。セキュリティツールがさらに追加されると、可視性のギャップはさらに広がり、企業は増え続けるツールを効果的に管理することが難しくなりました。

2010年代半ばまでに、クラウドセキュリティ環境を再形成する2つの重要な進展がありました。

- 新たな可視性のギャップにより、サイバー犯罪者はクラウドベースのインフラやサービスを標的にする新たな利点をみつけました。これにより、クラウド環境でサイバー攻撃が急増し、クラウドでデータ侵害の被害に遭う企業も急増しました。組織はクラウドの表面に対する可視性が限られていたため、侵害が長期間にわたって検出されない可能性がありました。

- こうしたセキュリティ侵害を踏まえ、クラウドサービスプロバイダー(CSP)は「共有責任モデル」を導入しました。このモデルでは、CSPと顧客の間でセキュリティ責任を分担し、顧客がアプリケーション、データ、コンテナ、およびワークロードをクラウドに移行する際に、顧客が自らのセキュリティを管理する領域を明確にしています。

サイバー攻撃が増加し、企業が自社のクラウドインフラを保護する責任が大きくなるにつれ、クラウドセキュリティ技術の革新が急速に進みました。この熱狂的な動きが、CNAPPソリューションを生み出しました。CNAPPは、これまで別々のセキュリティツールであった機能を組み合わせたものです。これにより、従来のセキュリティツールの限界を克服する統合的なアプローチをクラウドセキュリティに提供します。

CNAPPはどのような問題を解決するか?

CNAPPソリューションの登場は大きな出来事です。なぜなら、クラウドセキュリティを誰もが理解できる有意義な方法で簡素化するからです。それでは、CNAPPソリューションが解決する問題を探ってみましょう。

- 複数ツールの乱立

CNAPPソリューションを利用すれば、複数のテクノロジーを同時に使用する煩わしさから解放されます。単一の統合プラットフォームを提供することで、CNAPPはCSPM、CIEM、IAM、CWPP、データ保護などを1つのプラットフォームに統合します。つまり、さまざまなツールを管理するために奔走する必要はもうありません。CNAPPがすべてを合理化し、簡素化します。 - エンドツーエンドの保護機能の欠如

CNAPPソリューションは、クラウドに保存された機密データを、外部からの詮索から確実に保護する強固なセキュリティを提供します。 その仕組みは、強固なアクセス制御、暗号化、そして厳重な監視により、防御を強化するものです。 CNAPPを利用すれば、データが不正アクセスや潜在的な侵害から保護されていることを知り、安心することができます。 - 多くのコンプライアンスの課題

CNAPPソリューションは、クラウドセキュリティ対策の継続的な監視、監査、報告を行うためのツールを提供することで、規制遵守を容易に実現します。 - 可視性のギャップ

クラウド環境における死角を克服するために、CNAPPソリューションは堅牢な監視機能とログ機能を提供します。これにより、組織はネットワークトラフィック、ユーザーのアクティビティ、潜在的なセキュリティの脅威を明確に把握することができます。 - クラウドセキュリティにおける開発者の責任

CNAPPソリューションは、開発ライフサイクル全体を通じて、早期のエラー検出と包括的な実行時の可視性によりエンジニアをサポートする上で重要な役割を果たします。ワークフローにCNAPPを統合することで、開発者はセキュリティ上の懸念に積極的に取り組むために必要なツールを手に入れ、クラウドネイティブ環境のレジリエンスと信頼性を確保することができます。

CNAPPの利点

従来のクラウドセキュリティの難しい課題に対処するだけでなく、CNAPPソリューションは、さまざまな重要な利点を提供します。CNAPPがクラウドセキュリティをどのように変え、チームが目標を達成できるようにするのかを見てみましょう。

- 作業効率の改善

CNAPPは、複数の単機能製品に代わるもので、リスクの統一されたビューを提供することで、セキュリティ運用を簡素化します。これにより、プロセスが合理化され、チームはさまざまなツールの習得や、異なるソースからのアラートの管理といった負担から解放されます。セキュリティ機能を単一のプラットフォームに統合することで、CNAPPはチームのワークフローを合理化し、生産性と効率性を向上させます。 - 広範な可視性

CNAPPは、迅速に問題、インシデント、潜在的な攻撃経路を特定するための統一されたビューを提供します。ユーザーフレンドリーな視覚的なレイアウト、アラート、提案、改善策のガイドにより、情報に基づいた意思決定を行い、脅威を事前に防ぐことができます。 - クラウドセキュリティを強化

CNAPPは、あらゆるワークロード、クラウド、サービスにおいて、一貫した脅威の検知と可視性を確保するエンドツーエンドのソリューションを提供します。機械学習や脅威フィードなどの技術を活用することで、CNAPPは組織が脅威を効果的に特定し、対応することを可能にし、クラウドネイティブ環境での攻撃対象領域を縮小します。 - マルチクラウド環境でセキュリティ対策を適用

CNAPPは、異なるクラウドにまたがるすべてのリソースを明確に可視化します。例えば、どこに何を保存しているか(サービスとしてのインフラ)、どのプラットフォームを使用しているか(サービスとしてのプラットフォーム)などです。仮想マシンからコンテナ、さらには開発環境まで、すべてをチェックします。これにより、問題を早期に発見し、修正することができ、セキュリティがすべてをカバーしていることを確認できます。 - シフトレフト

現在の開発ツールや DevOps ツールとシームレスに統合することで、CNAPPs はソフトウェア開発ライフサイクルを改善します。 「シフト・レフト」と「シールド・ライト」という2つのセキュリティ原則を採用することで、CNAPPs はアプリケーションライフサイクル全体にわたって堅牢で包括的なセキュリティ戦略を提供します。 このアプローチにより、セキュリティインシデントの早期発見と迅速な対応が可能になります。

CNAPPはどのように機能するのか?

CNAPPは、ランタイムリスク可視化、クラウドリスク可視化、開発アーティファクトリスク可視化の要件をひとつの強固なプラットフォームに統合することで、クラウドセキュリティの統合を可能にします。

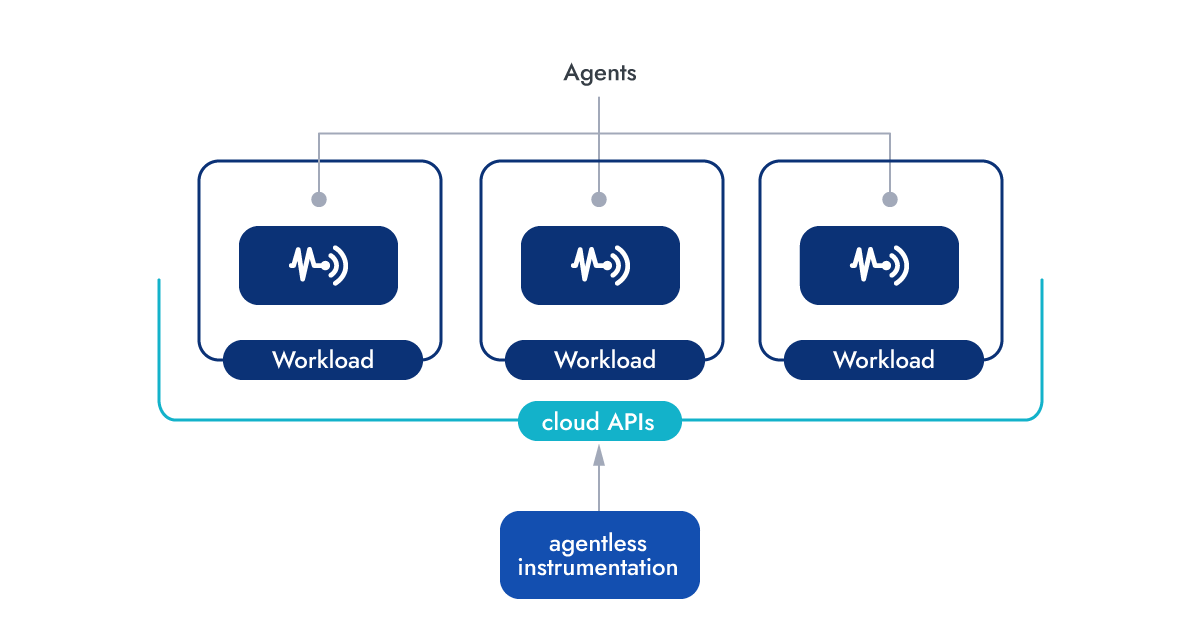

このように統合された一連の機能を持つために、CNAPPは一般的にエージェントベースとエージェントレスという2つの異なる計測パラダイムに従っています。

- エージェントベースは、ワークロードの近くに留まります。エージェント(多くの場合、センサーまたはプローブと呼ばれます)は、インスツルメンテッド・マシン上でワークロードと同時に実行する必要があります。同じホスト上にあることで、ランタイムをリアルタイムで可視化し、システムレベルのコンテキスト情報にアクセスすることができます。

- エージェントレスは、クラウドプロバイダーが提供するAPIによって実現され、ワークロードと共に実行するエージェントを必要とせずに、関連するコンテキストを収集します。多くの場合、スナップショットを取得する機能を活用して、ポイントインタイムのコピーでセキュリティスキャンを延期し、元のワークロードは変更せずに残します。このアプローチは、エージェントが提供する実行時の深い洞察には欠けるものの、資産のインベントリを構築したり、監査ログから既知の脆弱性や異常な動作を特定したりするなど、リアルタイムデータに依存する必要のない問題に取り組むための摩擦のないソリューションを提供します。

堅牢な CNAPP ソリューションは、可能な限り効果的にするために、両方のインスツルメンテーションアプローチを採用する必要があります。ランタイムをリアルタイムで可視化し、システムレベルのコンテキスト情報へのアクセスを向上させるために エージェントを使用し、既知の脆弱性と監査ログの異常な動作を特定するためにエージェントレスを使用します。.

CNAPPの選択

CNAPPが提供するメリットと内部構造について検討したので、今度は貴社に最適なソリューションを選択するプロセスについて掘り下げてみましょう。ソリューションの導入を計画する際には、どのような要素を考慮すべきでしょうか。CNAPPが貴社のセキュリティ対策を強化するために提供すべき主要なコンポーネントと機能について、以下に紹介します。

主な構成要素

効果的なCNAPPは、複数のソリューションを統合します。

- クラウドセキュリティポスチャー管理(CSPM)

CSPMは、クラウド環境におけるコンプライアンスリスクと設定ミスを監視、特定、警告し、修正することができます。クラウドインフラストラクチャがコンプライアンスとセキュリティを維持していることを確認するための監視役となります。 - クラウド検知・対応 (CDR)

CDRは、クラウド環境向けに特別に設計された高度な脅威検知、インシデント対応、継続的な監視機能を提供することで、CNAPPにおいて重要な役割を果たします。CNAPP内のCDRは、クラウドネイティブのセキュリティ制御を活用し、クラウド資産、構成、およびアクティビティをリアルタイムで可視化します。 - クラウド基盤権限管理(CIEM)

CIEMは、パブリッククラウドにおけるデータ漏洩に対する盾となります。権限とアクティビティを継続的に監視することで、機密データへの不正アクセスリスクを軽減します。 - データ保護

重要なデータを保護することは最も重要です。データ保護機能により、CNAPPはデータの監視、分類、検査を行い、フィッシング攻撃、内部脅威、その他のサイバー脅威によるデータ流出を防止することができます。 - アイデンティティとアクセス管理(IAM)

IAMは、適切な人々が貴社のリソースに適切なアクセスができるようにします。内部システムやデータへのアクセスを制御することで、IAMは不正アクセスやデータ漏洩を防止します。 - クラウドワークロード保護プラットフォーム(CWPP)

CWPPは、物理マシン、仮想マシン、コンテナ、サーバーレス環境など、さまざまなワークロードの可視性と制御を提供します。ハイブリッド、マルチクラウド、データセンター環境全体にわたるワークロードのセキュリティを確保するための包括的なソリューションです。

主な機能

CNAPPの主な機能を見極めるにあたっては、ガートナー社の「CNAPPプラットフォームに関するマーケットガイド」が便利なリソースとなります。ガートナー社が推奨する機能の概要は以下の通りです。

主な機能

- 仮想マシン(VM)およびコンテナのワークロードに対する実行時の可視性

- すべての主要なハイパースケールプロバイダーおよびそのマネージドKubernetesサービス(Kubernetesセキュリティポスチャ管理またはKSPM)を含む、クラウドセキュリティポスチャ管理

- 主なIaCスクリプト言語およびKubernetes用のYAML/Helmを含む、コードとしてのインフラストラクチャ(IaC)スキャン

- クラウドインフラストラクチャの権利管理

- ネットワーク接続のマッピング

- リスクに対するコンテナおよびコンテナレジストリのスキャン

- ソフトウェア構成分析(ソフトウェア部品表(SBOM)の作成を含む)

推奨機能

- 重要なVMやコンテナの内部からのリアルタイムのワークロード可視化(ワークロードの検出/対応を含む

- 開発における正しい構成のためのAPIの検出とスキャン

- 開発におけるAPIの検出と実行時における監視

- リスクを伴う非構造化IaaSデータリポジトリのスキャン

- ネットワーク監視機能

- ワークロードの検出と対応

- ワークロードの監視(イベントログ、ネットワークログ、DNSルックアップの確認など)を越えた拡張クラウド検出および対応(CDR)機能

- 期待される状態からの逸脱の検出

- Oracle、IBM、Alibaba Cloud、Tencentなどの他の一般的なクラウドのサポート

- リスクをスキャンする他のアプリケーションアーティファクト

- VM

- サーバレス機能

ベンダーに質問すべき事項

CNAPPソリューションを探し始めるにあたり、各ベンダーが提供するものをよく理解することが重要です。 貴社に最適なCNAPPソリューションを見極めるために、以下のような質問をベンダーに尋ねてみてください。

- そのCNAPPには、CSPM、CIEM、CWPP、IAM、データ保護などの統合コンポーネントが含まれていますか?

- デモを提供できますか?また、貴社のCNAPPソリューションのトライアル版は提供されていますか?

- そのCNAPPは、ランタイム・インサイトを適用してリスクの優先順位付けと文脈に応じた表示を提供できますか?

- そのCNAPPは、クラウド、コンテナ、Kubernetes環境全体で統一されたセキュリティとリスクのダッシュボードを提供できますか?

- そのCNAPPは、エージェントレスとエージェントベースの両方のアプローチをサポートしていますか?

- そのCNAPPは、APIの使用、スクリプト、自動化機能と統合され、それらと調和するエンタープライズグレードのプラットフォームですか?

- 顧客の事例や推薦文を提供できますか?

- ベンダーのオンボーディングプロセスはどのようなもので、どのようなレベルの継続的なサポートを提供していますか?

実例

ある不正検出ソフトウェア企業は、CNAPPを導入することでクラウドセキュリティソリューションを合理化し、アプローチを更新した実例を提示しています。

この企業では、エンジニアの数が5人から250人に急増したことを受け、セキュリティの責任をエンジニアリングチームに移行し、開発プロセスに組み込む準備が整いました。

AWS GuardDuty、AWS Security Hub、AWS Config、Tenable、SentinelOne、Laceworkの6つのソリューションがすでに導入されていたため、この企業はクラウドセキュリティツールを統合する好機をつかみました。 その目的は、単一のプラットフォームでワークロードとクラウドサービス全体にわたるすべてのクラウド環境における侵入を防御し、脆弱性、セキュリティ対策、およびコンプライアンスを管理することでした。

同社の新しいCNAPPは、クラウドセキュリティに対する包括的なアプローチを提供し、最大のリスクを生み出す脆弱性、誤設定、コンプライアンスのギャップに焦点を当てることで、セキュリティ対策全体を改善しました。このCNAPPにより、同社はリアルタイムで脅威を検知し、重要な脆弱性を優先付けし、コンテキストを考慮して迅速に修正することができます。6つのツールを1つに統合することで、全体的なコストを20%以上削減することもできました。

CNAPPの未来

コンテナと Kubernetes を基盤とするマイクロサービスの採用により、データ量が爆発的に増加しています。そのため、CNAPPは大量のデータソースの取り込みと分析を任務としています。このデータの急増により、精度の高いシグナルと精度の低いシグナルの数が増加します。ランタイム・インサイトを適用するCNAPPは、クラウドインフラストラクチャにおける最も重要なリスクに焦点を当てるのに役立ちます。そのため、シグナルの数が増加し続けるにつれ、ランタイム・インサイトはあらゆるCNAPPソリューションの基盤となる機能となります。

ランタイム・インサイトは、現在実行中の内容の可視化を実現し、緊急対応が必要な項目のリストを絞り込むのに役立ちます。簡単に言えば、現在実行中の内容に関する知識があれば、最も重大なリスクに優先的に対応するための必要なコンテキストが得られます。最終的には、このコンテキストを開発ライフサイクルにフィードバックし、実行可能な優先順位付けにより「シフトレフト」のユースケースを改善することができます。

%201.svg)