Falco Feedsは、オープンソースに焦点を当てた企業に、新しい脅威が発見されると継続的に更新される専門家が作成したルールにアクセスできるようにすることで、Falcoの力を拡大します。

本文の内容は、2026年4月2日に Dan Belmonte が投稿したブログ(https://www.sysdig.com/blog/the-sysdig-mcp-server-is-now-available-in-aws-marketplace)を元に日本語に翻訳・再構成した内容となっております。

クラウドサービス、コンテナレジストリ、ランタイム環境からのセキュリティシグナルを相関させることは、安全なクラウドデプロイメントを維持するうえで重要な要素です。しかし、複雑で手作業による統合を必要とせずに、これをシームレスなプロセスにすることは、しばしば困難です。

従来のワークフロー自動化では、通常、動作をプログラムによって定義したり、意思決定ツリーを用いた段階的なプロセスを構築したりします。現在、自動化プラットフォームは重要なアプリを接続するために利用されていますが、その結果、絶えず変化するエコシステムに追随できないルールやルーチンの網が生まれることが少なくありません。

AIと自動化を活用してシグナル相関を行うAWS上のデプロイメントを支援するため、Sysdig Model Context Protocol(MCP)ServerがAWS Marketplaceで正式に利用可能になったことをお知らせします。新たな「AI Agents and Tools」カテゴリの一環として、Sysdigは、お客様のセキュリティデータとAI駆動のワークフローとの間のギャップを、これまで以上に簡単に埋められるようにしています。

Amazon BedrockによるスムーズなMCPサーバー導入

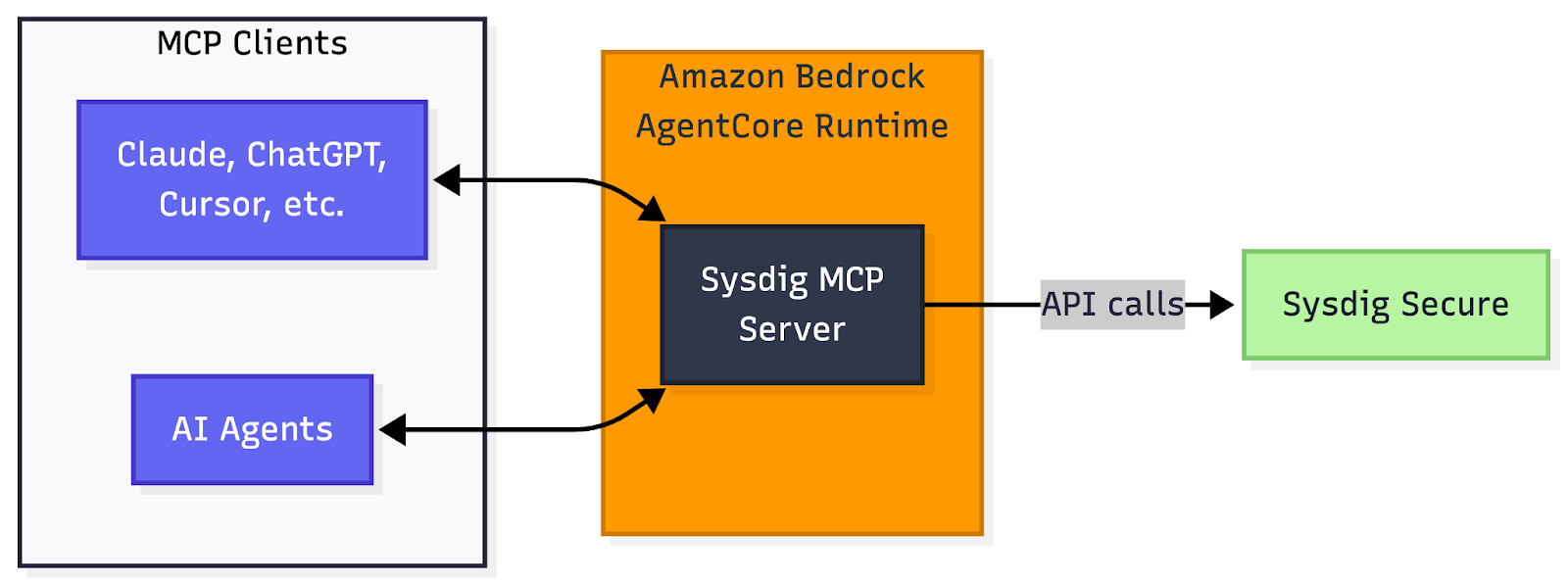

このローンチで最も魅力的なのは、Amazon Bedrock AgentCore Runtimeと統合される点です。Sysdig MCPサーバーはAWS Marketplace上でホストされ、利用可能であるため、デプロイはわずか数ステップで完了します。

Sysdig MCPサーバーとAmazon Bedrock AgentCore Runtimeにより、次のことが可能になります。

- 迅速な導入: Sysdig MCP サーバーを AWS 環境内で数分で直接起動できます。

- シームレスな統合: Sysdig MCP サーバーを Amazon Bedrock エージェントに接続して、カスタム LLM 用の「セキュリティ対応」ブレインを提供します。

- 統合ガバナンス: 使い慣れた AWS 請求と IAM ロールを使用してサブスクリプションと権限を管理します。

Sysdig MCP サーバーがどのようにセキュリティワークフローに革命をもたらすか

Sysdigの高度なランタイムインサイトをMCPエコシステムに取り込むことで、この統合はSecOpsチームに、クラウド環境を防御するために必要なスピード、スケール、そしてAIで強化された自動化を提供します。

SysdigのMCPサーバーは、Sysdigのクラウドネイティブアプリケーション保護プラットフォーム(CNAPP)からデータを提供する、オープンな事前構築済みのDockerイメージです。これにより、外部のLLMやAIエージェントは、カスタム統合を介するのではなく、標準インターフェースを通じてSysdigのセキュリティインサイトにアクセスできます。活用できるユースケースの一部として、次のようなものがあります。

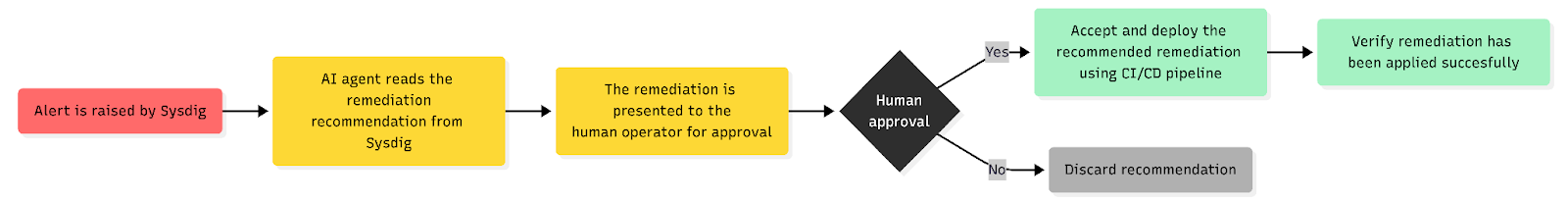

人による監督を伴う自動修復

私たちは、「human-in-the-loop」モデルを重視しています。Sysdig MCPサーバーにより、AIエージェントは、リアルタイムの脅威データに基づいて、Runtimeポリシーの更新やKubernetes Network Policyの変更といった修復スクリプトを作成できます。これらの提案はその後、最終承認のために人間のオペレーターに提示されるため、対応の平均時間(MTTR)を大幅に短縮しつつ、そのアクションが適切であり、社内ポリシーにも合致していることを確保できます。

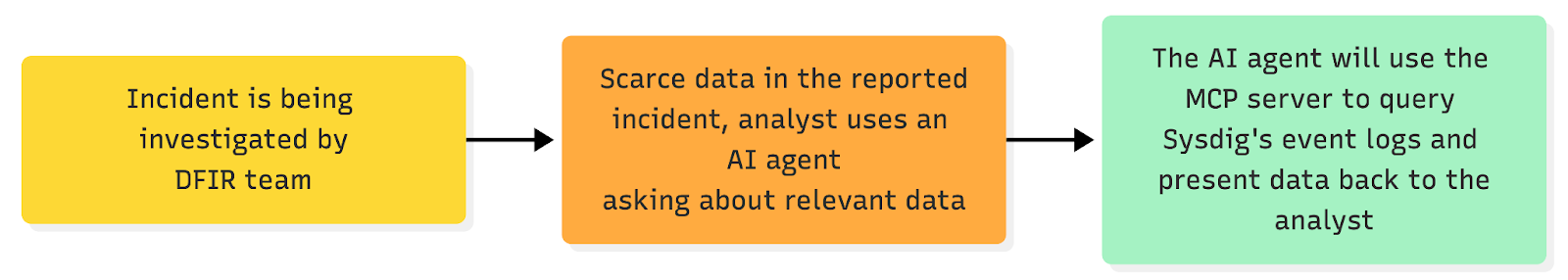

自然言語フォレンジック

従来、セキュリティチームは、異なるツールごとに異なるクエリ言語を習得せざるを得ないことがよくありました。あるいは、調査中に別々のダッシュボードからデータを相関させるためのクエリを作成する必要がありました。このワークフローは、時間と労力を無駄にしていました。

この統合により、インシデント発生時に複雑なダッシュボードを操作する代わりに、アナリストはBedrockを活用したAIエージェントに「過去1時間における『payments』ネームスペース内のすべての不審なアクティビティを表示して」と尋ねることができます。エージェントはMCPサーバーを使用してSysdigのアクティビティログを照会し、そのイベントの要約タイムラインを提示します。

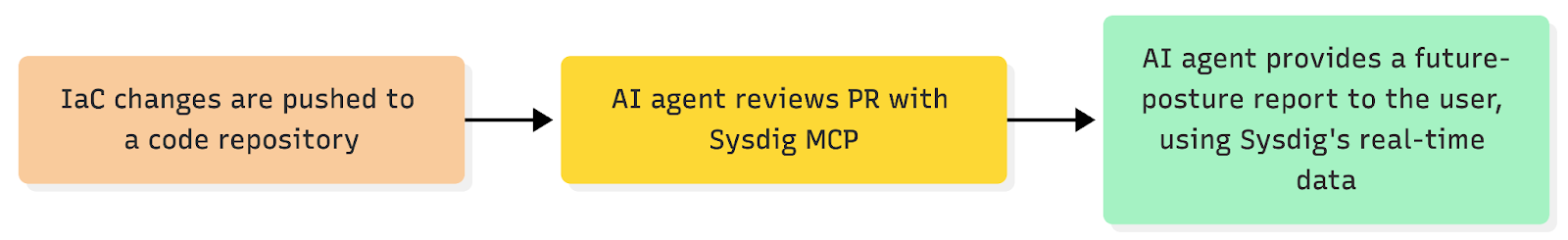

予測型ポスチャー管理

シフトレフトは、もはや組織にとって将来のあるべき姿ではなく、当然の前提となっています。この統合により、既存のCI/CDパイプラインにセキュリティを意識したAIを導入できるようになり、本番環境に投入されるものが自社の基準を満たしていることを確保しやすくなります。エージェントは、Sysdigのリアルタイムデータを用いて、プルリクエストやInfrastructure as Code(IaC)テンプレートを自動的にレビューし、デプロイ前に潜在的なセキュリティ後退を予測できます。この組み込み型のレビュー層が加わることで、複雑さを増したりスケジュールを遅らせたりすることなく、リスクの排除に役立ちます。

SecOps チームに AI 主導のコンテキストを提供

AWS MarketplaceでSysdig MCPサーバーが利用可能になったことで、セキュリティチームが生成AIを活用する方法はよりシンプルになります。Sysdigの高度なランタイムインサイトをAmazon Bedrockに接続するための標準化された方法を提供することで、組織は「データと対話する」段階を超え、自律的でコンテキストを理解したセキュリティワークフローの構築を始めることができます。

Sysdig MCPサーバーをAWS環境に統合する利点には、次のようなものがあります。

- AI 採用の加速: Amazon Bedrock AgentCore Runtime内で、数分でSysdig MCPサーバーをデプロイできます。これにより、カスタムの「glue code」は不要となり、ネイティブなAWS環境を通じて、AIエージェントを直接セキュリティデータに接続できるようになります。

- リアルタイムランタイムコンテキスト: AIエージェントに必要な「目」を与えましょう。静的な脆弱性リストと実際のランタイムの現実との間のギャップを埋めることで、エージェントは、今まさにクラスター内で何が起きているのかに基づいてリスクに優先順位を付けられるようになります。

- 統合エージェントワークフロー: Sysdigセキュリティコンテキストを1つのエージェントセッションで他のMCPサーバー(AWS API、ドキュメント、コスト分析)と組み合わせます。ランタイムアラートの調査、影響を受けるワークロードの設定の確認、IAM 権限の確認などを、すべて 1 つの会話型インターフェイスで行えます。

まとめ

Sysdig MCP ServerがAWS Marketplaceで利用可能になったことで、Amazon Bedrock AgentCore Runtimeとの統合が簡素化され、セキュリティデータをAI駆動のワークフローに接続しやすくなります。AIエージェントにリアルタイムのランタイムコンテキストを提供することで、AI導入を加速し、人による監督を伴うAI支援型の修復を可能にします。

これらの機能を活用する準備はできていますか? AWS Marketplaceの「AI Agents and Tools」カテゴリでSysdigを見つけて、AIエージェントにリアルタイムのセキュリティコンテキストを提供しましょう。