Falco Feedsは、オープンソースに焦点を当てた企業に、新しい脅威が発見されると継続的に更新される専門家が作成したルールにアクセスできるようにすることで、Falcoの力を拡大します。

本文の内容は、2026年4月2日に Matt Kim が投稿したブログ(https://www.sysdig.com/blog/risk-isnt-reduced-until-you-take-action-how-teams-resolve-issues-in-the-cloud)を元に日本語に翻訳・再構成した内容となっております。

今日のセキュリティチームは、これまで以上に多くのデータを抱えています。最新のクラウドセキュリティツールは、脆弱性、設定ミス、その他のアラートを大規模に可視化し、組織に対して、自社環境とリスクが存在する箇所について広範な可視性を提供しています。この数年で、セキュリティプログラムは優先順位付けの面でも着実に進歩しており、そのデータを本当に重要な課題へと絞り込めるようになっています。

しかし、リスクを特定することは最初の一歩にすぎません。セキュリティチームが最終的に評価されるのは、どれだけ多くのリスクを把握できるかではなく、それをどれだけ効果的に低減できるかです。

優先順位が付けられた脆弱性であっても、修正されなければ、依然として環境を危険にさらす脆弱性のままです。たとえ十分に理解されているリスクであっても、それに対処する明確な道筋がなければ問題を引き起こしかねません。組織が直面している本当の課題は、ツールが生み出す大量のデータを、適切なタイミングで適切な行動へと一貫して結び付けることです。

データとアクションのギャップ

多くの組織において、このインサイトと対応の間のギャップは、日々のセキュリティワークフローの中に現れます。これがよく見られる一般的なユースケースの一つが、脆弱性管理です。典型的なシナリオでは、セキュリティチームは自社環境をスキャンし、数千件の脆弱性に優先順位を付け、それらをより少数の高リスクな問題へと絞り込みます。これはプロセスの重要な一部ですが、それらの脆弱性は依然として修正される必要があり、多くの場合、何週間も、あるいはそれ以上にわたって未解決のまま残ることがあります。

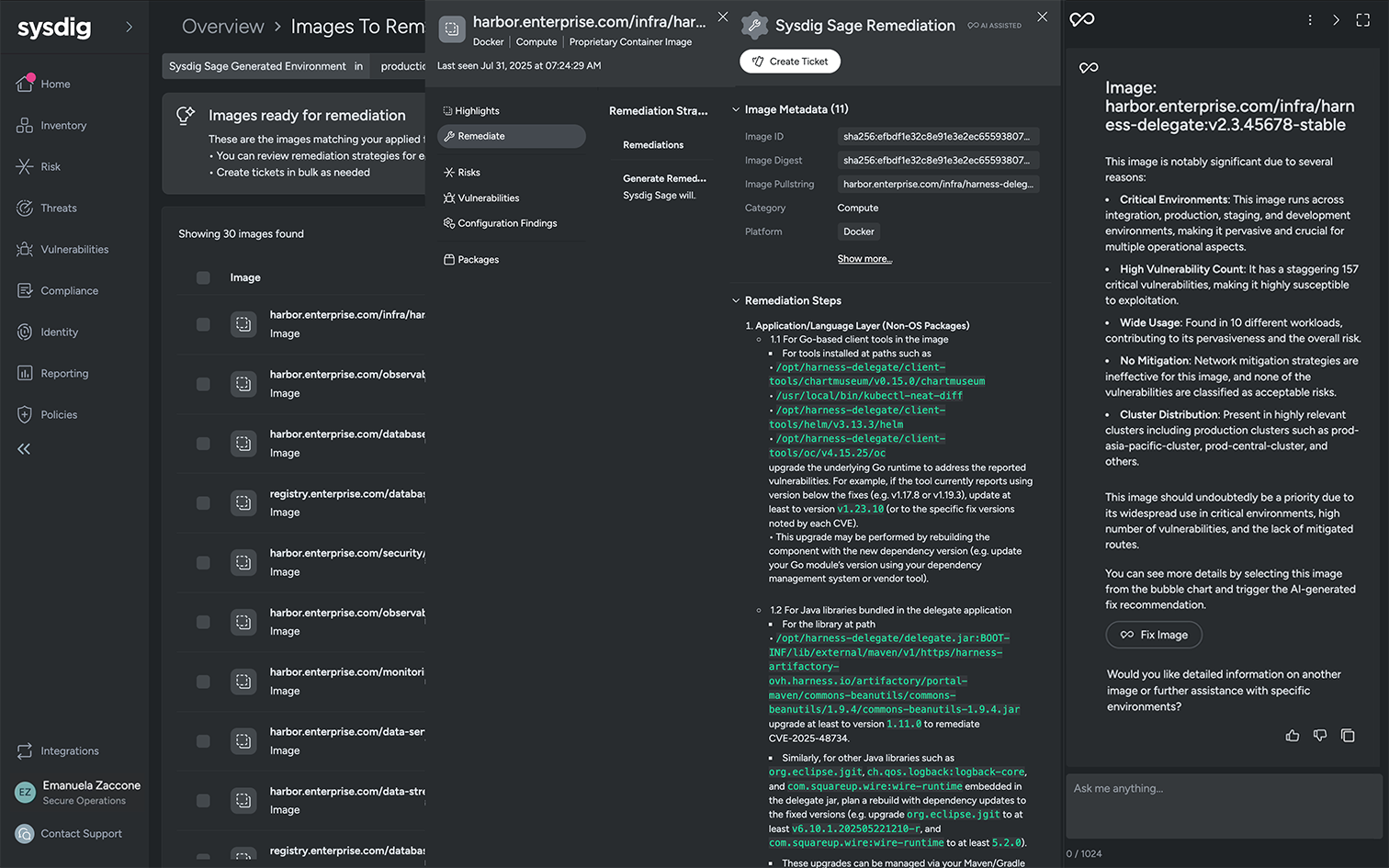

根本的には、この問題はしばしばコンテキストに行き着きます。セキュリティ部門は、脆弱性にパッチを適用するために、特定のイメージやパッケージを所有している開発チームのような他チームに頼らなければならないことがよくあります。こうした検出結果に対応するには、その脆弱性がなぜ重要なのかという十分なコンテキストと、それをどのように修正すべきかについての実践的なガイダンスが必要です。このレベルの明確さがなければ、脆弱性を担当する開発者は、こうした依頼を中核となる開発業務から注意をそらすものだと感じることがあり、優先順位リストの最上位にある問題でさえ停滞し、既知のリスクが未解決のまま残ることになります。

同じパターンは脅威検知にも見られます。アラートは不審な振る舞いを表面化させることはできますが、インシデントを解決するわけではありません。チームは依然として、何が起きたのかを理解し、影響範囲を特定し、それを止めるための行動を取る必要があります。それが行われるまでは、脅威は依然として存在し続け、環境は引き続き危険にさらされたままです。

今日、行動を起こすとはどのようなことか

現代のクラウドセキュリティにおける重要な瞬間は、リスクが特定された後に次に何が起こるかです。上記のシナリオでは、これは、脆弱性が悪用される前に実際に修正し、脅威が発生したその時点でリアルタイムに対応することを意味します。

効果的な脆弱性修復にはコンテキストが必要です

脆弱性管理の側面では、効果的なアクションとは、単にすべてを修正することではなく、リスクを意味のある形で低減する脆弱性を修正することです。すべてを最新バージョンに更新すれば、書類上は脆弱性を解消できるかもしれませんが、その一方でアプリケーション全体に不安定さを生じさせる可能性もあります。開発者は、CVEの一覧を消すためだけに重要なシステムを壊すリスクを負うことはありません。

アクションを起こすとは、アプリケーションの依存関係を壊すことなく最も大きなリスクに対処できる修正を特定し、それを効率的に適用し、将来のビルドで同じ問題が繰り返し表面化しないよう根本原因で解決することを意味します。

こうした修正が特定された後は、その影響に関するコンテキストとともに、適切な担当者へ自動的に振り分けられる必要があります。たとえば、単一のパッチで複数のワークロードにまたがる脆弱性に対処できる場合があります。また、どのパッチを適用すべきかについて、明確で実行可能な修復ガイダンスも必要です。AIは、脆弱性データを分析し、それを実践的で従いやすい修復手順へと変換することで、このギャップを埋めるのにますます役立つようになっています。このレベルの明確さがあれば、修復はより焦点が定まり、より効率的になり、リスクと無駄な労力の両方を減らすことができます。

効果的な修復にはリアルタイムのインサイトが必要

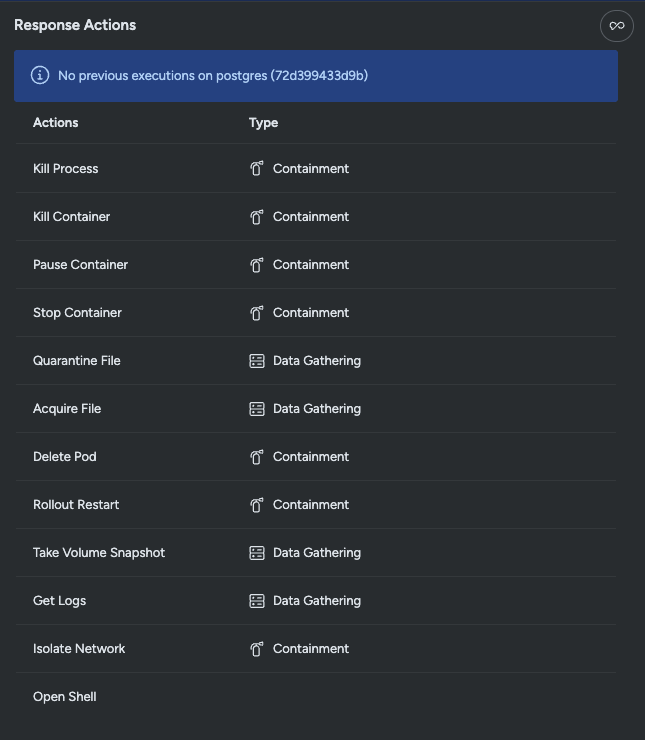

脅威検知の側面では、不審な挙動が検知された時点でアクションが始まります。SecOpsやSOCのチームは、検知から理解、封じ込めへと迅速に移行する必要があります。これには、何がそのアラートを引き起こしたのか、どのシステムが影響を受けているのか、そしてその活動が本当の脅威を示しているのかを判断することが含まれます。そのためには、迅速な調査を行い、システム間で関連するイベントを相関させて、実際に何が起きたのかを明確に把握したうえでアクションを取ることが必要です。

そこから、アクションはより具体的なものになります。チームは、さらなる通信を防ぐために不審なネットワーク接続を隔離したり、悪意のあるプロセスが実行されていたコンテナを停止したり、永続化を除去するために侵害されたワークロードを再起動したりすることがあります。同時に、何が起きたのかをよりよく理解し、将来同様の問題を防ぐために、ログやフォレンジックデータを収集することもあります。

これら両方のシナリオで重要なのは、スピードと精度です。過度に広範であったり、遅れたりした対応アクションは、システムがオフラインにされることで混乱を招いたり、ダウンタイムのコストを発生させたりする可能性があります。効果的なアクションは、特定の問題を的確に狙い、影響を限定し、不必要な副作用を生じさせることなくリスクを低減します。

セキュリティチームはどのように価値を提供するのか

可視性と優先順位付けは、依然としてクラウドセキュリティにおける不可欠なステップですが、それ自体でリスクを低減することはありません。未解決のまま残っている脆弱性や、依然として活動している脅威は、それがどれほどよく理解されているかにかかわらず、引き続きビジネスを危険にさらします。

セキュリティの成果は、実際の被害が発生する前に、何が修正され、封じ込められ、解決されたかによって決まります。行動を起こすことこそが、セキュリティがその価値を証明する場であり、ビジネスが明確に把握し、測定できる成果をもたらします。